安全

通过复合加密和pqp为宽带行业提供长期后量子过渡战略的建议

宽带行业历来依赖公钥加密技术在接入网络和设备之间提供安全和强大的身份验证。在我们的环境中,当涉及到密码学时,最具挑战性的问题之一是支持具有不同功能的设备。其中一些设备可能完全(甚至部分)可升级,也可能无法升级。这可能是由于软件限制(例如,固件或应用程序不能安全更新)或硬件限制(例如,加密加速器或安全元素)。

异构生态系统

在研究我们的过渡策略时,我们意识到,特别是对于受限设备,我们唯一的选择是使用预共享密钥(psk),以允许对各种已识别的用例进行后量子安全身份验证。

简而言之,我们的提议结合了复合加密、后量子算法和及时分布式psk的使用,以适应我们主要用例的共存:后量子设备、后量子验证设备和经典设备。除了根据支持转换的加密功能对各种类型的设备进行分类之外,我们还研究了复合加密的使用下一代DOCSIS®PKI为整个生态系统提供多算法支持:椭圆曲线数字签名算法(ECDSA)作为当前RSA算法的更有效替代方案,以及后量子算法(PQA),用于提供长期量子安全认证。我们设计了一个长期的过渡策略,在我们的异构生态系统中允许安全的身份验证,在这个生态系统中新旧必须长期共存。

三类设备

宽带网络的历史告诉我们,部署在DOCSIS®网络中的设备寿命应该非常长(即20年或更长时间)。对于我们的环境来说,这意味着需要确定策略,以允许不同类型的设备在量子威胁下仍然执行安全的身份验证。为了更好地理解需要什么来保护不同类型的设备,我们根据它们的长期加密能力将它们分为三个不同的类别。

Classic-Only设备。这类设备不提供任何加密升级功能,除了支持复合加密结构。对于这类设备,我们设想将后量子pks (pqp)部署到设备中。这些密钥处于休眠状态,直到公钥算法需要量子安全保护。

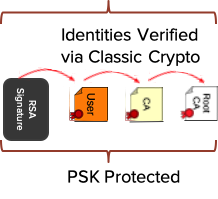

具体来说,虽然身份仍然是通过经典签名和相关的证书链提供的,但对量子的保护是通过预先部署的psk提供的。已经确定了各种技术,以确保这些密钥在连接到网络时被随机组合和更新:攻击者需要访问设备流量的完整历史,才能访问psk。这种解决方案目前可以部署在电缆调制解调器和其他现场设备上。

量子验证设备。这种类型的设备不提供升级安全存储或私钥算法的可能性,但它们的加密库可以更新以支持选定的pqa和量子安全密钥封装机制(kem)。在原有的RSA基础设施下颁发证书的设备仍然必须使用部署的psk来保护完整的身份验证链,而在新的PKI基础设施下颁发证书的设备只需保护签名和设备证书之间的链路。对于这些设备,psk可以通过抗量子kem安全地传输。

量子设备。这些设备将具有完全的PQA支持(用于身份验证和验证),并可能支持用于验证的经典算法。复合加密的使用允许验证跨越量子威胁驼峰的相同实体,特别是在接入网端。为了验证纯经典设备,使用Kerberos可以处理对称的成对psk分布,以进行身份验证和加密。

复合密码解决了一个基本问题

在我们关于宽带行业后量子转型战略的提案中,我们确定了使用复合加密而且药品资格预审规划作为为所有PKI数据(从数字证书到撤销信息)启用安全身份验证的两个必要构建块。

当复合加密而且药品资格预审规划被部署在一起,提议的架构允许跨不同类别的设备(即后量子和经典)进行安全身份验证,通过要求单一基础设施的支持(也需要间接身份验证数据,如“钉书”OCSP响应),降低过渡到量子安全算法的成本,通过量子峰延长经典设备的生命周期,并且不需要像双证书解决方案那样更改协议(甚至是专有协议)。

最终,复合加密的使用有效地解决了将经典和量子安全算法与单个身份相关联的基本问题。

欲了解更多信息,请观看SCTE Tec-Expo 2020不断发展的安全工具:身份管理、密码学和安全处理的进展的记录和参与KeyFactor 2020年峰会.